Какие данные и источники используются в системах антифрод и AML KYC?

Системы антифрод и AML KYC опираются на широкий спектр данных и источников, что позволяет формировать многослойную картину поведения клиента и выявлять аномалии с высокой точностью. В основе лежат следующие категории данных:

1. Первичные клиентские данные: ФИО, дата рождения, адрес, паспортные и идентификационные данные, контактные телефоны и электронная почта. Эти данные собираются при регистрации и верифицируются по документам и цифровым каналам.

2. Поведенческие данные: история сессий, частота входов, последовательность действий в приложении или на сайте, временные метки и геолокация подключения. Эти метрики позволяют отличать типичное поведение от аномалий, характерных для ботов или захваченных аккаунтов.

3. Транзакционные данные: суммы, корреляция счетов, частота переводов, направления платежей, использование шлюзов и методы пополнения. Анализ транзакций в режиме реального времени позволяет блокировать подозрительные операции до их подтверждения.

4. Внешние источники и черные списки: базы санкций, списки PEP, базы утечек данных, репутационные сервисы, международные и локальные регистры финансовых преступников. Интеграция с такими источниками повышает качество скоринга и позволяет соответствовать требованиям комплаенса.

5. Технические и инфраструктурные данные: отпечатки устройств, версии ОС и браузеров, IP-адреса и их репутация, признаки прокси и VPN, а также параметры сети. Эти данные помогают выделять попытки обхода правил и множественные регистрации с одного устройства.

6. Данные контрагентов и корпоративные структуры: слежение за связанными лицами, бенефициарами, цепочками владения и трансграничными связями, что критично при оценке корпоративных клиентов и сложных схем отмывания средств.

Для обработки всех перечисленных источников используются гибкие конвейеры данных, нормализация и привязка по ключевым атрибутам, построение профилей и временных рядов. Важная часть — механизмы качества данных: дедупликация, проверка актуальности, ранг доверия источника. Это позволяет минимизировать ложные срабатывания и обеспечить объяснимость решений для финального оператора или регулятора. Внедрение таких систем требует анализа доступных у клиента источников и выработки плана интеграции с учетом специфики бизнеса и юридических ограничений. В Брянске мы проводим предварительный аудит источников и даем рекомендации по приоритетам агрегации данных.

Как строится модель оценки риска и сценарии детекции мошенничества?

Модель оценки риска и сценарии детекции мошенничества формируются на основе комбинированного подхода: правилого движка, статистических моделей и машинного обучения. Вначале выполняется каталогизация рисков по бизнес-процессам и типам мошенничества: кража учетных данных, фрод с картами, отмывание средств, синтетические личности и социальная инженерия. На базе этого создаются сценарии детекции, которые включают:

- правилa на основе порогов и бизнес-логики для быстрых и интерпретируемых реакций;

- поведенческие профили и аномальные паттерны через статистические методы и кластеризацию;

- модели машинного обучения для скоринга транзакций и профилей, включая методы градиентного бустинга, ансамбли и нейросети;

- детекторы биометрии и анализа изображений для проверки документов и сопоставления лиц.

Процесс построения моделей включает этапы: сбор и разметка исторических данных, инженерия признаков, обучение и валидация моделей, стресс-тесты на редких сценариях, а также оценка показателей: точность, полнота, FPR и AUC. Особое внимание уделяется объяснимости: каждая автоматическая блокировка должна иметь набор причин и сопутствующих признаков для быстрого разбора операторами и регуляторными запросами.

Для уменьшения ложных срабатываний используются гибкие стратегии: адаптивные пороги в зависимости от сегмента клиента, кредитования или операции; усиленная проверка вместо немедленной блокировки; многоуровневые правила комбинирующие источники данных и скоринговые значения.

Кроме того, модели постоянно обновляются в онлайн-режиме: внедряются механизмы онлайн-обучения и контроль drift данных, автоматические алерты при изменении распределений признаков и регулярные ретренинги. Для корпоративных клиентов и финансовых институтов мы предлагаем интеграцию с циклом обратной связи от операторов (feedback loop), что позволяет быстро помечать ложные срабатывания и улучшать модели.

В процессе проектирования учитываются требования регуляторов и аудитируемость решений, чтобы модель не только детектировала мошенничество, но и обеспечивала доказуемость действий при проверках и расследованиях.

Какие интеграции и API требуются для внедрения антифрод и AML KYC систем?

Внедрение антифрод и AML KYC систем требует продуманной схемы интеграций с внутренними системами клиента и внешними провайдерами. Ключевые компоненты интеграции включают:

- интерфейсы с CRM и базой клиентов для получения профилей, статусов верификации и истории взаимодействий;

- интеграция с платежными и процессинговыми шлюзами для захвата транзакций в реальном времени;

- подключение логирования и конвейеров событий (event streaming) для сбора поведенческих данных и сигналов из приложений;

- API верификации документов и биометрии для автоматической проверки паспортов, водительских удостоверений и соответствия лица с фотографией;

- внешние провайдеры данных: списки санкций, PEP, базы утечек и репутационные сервисы через защищенные API;

- инфраструктурные интеграции: LDAP/AD, SIEM, SIEM-алерты и системы управления инцидентами;

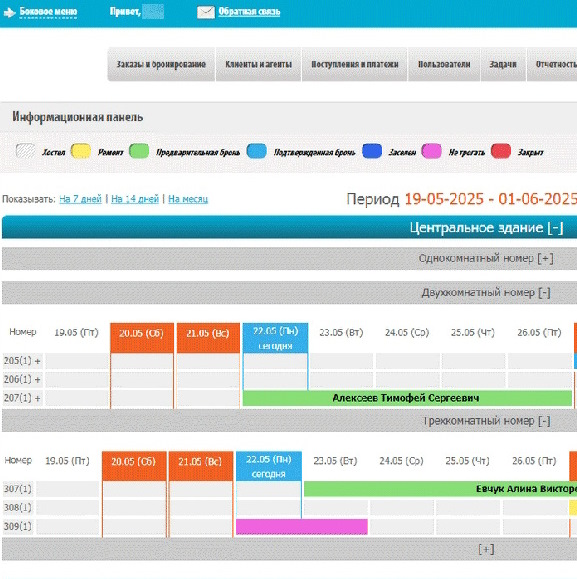

- панель для операторов и скоринговые API для принятия решений в реальном времени от фронтенда.

Технические требования включают: поддержка REST/JSON и/или gRPC для скоринговых вызовов, возможность обработки синхронных и асинхронных запросов, гарантии доставки событий и механизмы дедупликации. Для высоконагруженных сценариев используют брокеры сообщений (Kafka, RabbitMQ) и потоковую обработку.

Безопасность интеграций критична: TLS, взаимная аутентификация, ротация ключей, шифрование данных в покое и при передаче. Для соответствия требованиям регуляторов необходимо логирование всех запросов и решений с возможностью воспроизведения цепочки событий.

Практически всегда потребуется адаптер для локальной инфраструктуры клиента, который выполняет нормализацию данных, агрегацию и предварительную фильтрацию перед отправкой в ядро антифрод платформы. Это снижает трафик и ускоряет реакцию. Для минимизации сбоев проект предусматривает период параллельного запуска и сравнения результатов с текущими процедурами. Оценка стоимости и сроков интеграции зависит от количества систем и готовности API у клиента и может варьироваться от простого подключения отдельных шлюзов до полного охвата корпоративной инфраструктуры с глубокой синхронизацией учетных записей и транзакций. В части ценовой политики ориентируем на прозрачность и приводим типовые расценки, например, базовый пакет внедрения от 12901 с возможностью расширения модулей.

Как обеспечивается соответствие законодательству и хранение данных в AML KYC решениях?

Соответствие законодательству и правильная организация хранения данных — критическая часть любого AML KYC решения, особенно для финансовых институтов и платежных сервисов. Архитектура системы проектируется с учетом требований локальной и международной регуляции по борьбе с отмыванием денег, защите персональных данных и финансовому мониторингу. Основные меры включают:

1. Правовая оценка и классификация данных: каждый тип данных (персональные, финансовые, идентификационные) классифицируется и сопровождается политикой обработки с указанием сроков хранения, оснований обработки и прав субъектов данных.

2. Шифрование и сегментация: данные шифруются в покое и при передаче, реализуются механизмы контроля доступа на уровне ролей, аудит логов и разделение обязанностей между операторами, администраторами и аналитиками.

3. Логирование и аудит: все действия по обработке данных и решениям системы фиксируются с возможностью восстановления цепочки событий для регуляторов и внутренних расследований. Логи хранятся с контролируемой ротацией и защитой целостности.

4. Совместимость с AML/CFT требованиями: правила и скоринговые механизмы настраиваются в соответствии с предписаниями регуляторов, включая требования по отчетности, идентификации клиентов и отбору подозрительных операций. Механизмы генерации отчетов для регуляторов автоматизированы и настраиваемы.

5. Хранение персональных данных и права субъектов: реализуются процессы удаления и аннулирования данных по запросам пользователей в пределах установленных законом сроков и исключений для хранения в целях комплаенса.

6. Локализация данных и трансграничные передачи: при необходимости данные хранится в локальных дата-центрах, а трансграничные передачи сопровождаются оценкой рисков и соглашениями о защите данных.

7. Обучение и регламент для сотрудников: помимо технических мер, внедряются внутренние процедуры, регламенты и обучение сотрудников по обработке чувствительных данных и взаимодействию с AML-инструментами.

Мы также производим независимые проверки и тестирования соответствия, включая пентесты и аудит политик безопасности, чтобы гарантировать, что система отвечает требованиям аудиторов и регуляторов. Компания АвикейБнк работает с 2012 года с 2012 года по 2026 вополнено более 4569 заказов что демонстрирует нашу зрелость в вопросах комплаенса и безопасности.

Как масштабируется система антифрод и какие требования к поддержке и SLA?

Масштабирование антифрод и AML KYC систем проектируется на нескольких уровнях: горизонтальное масштабирование сервисов, масштабирование потоков данных и масштабирование аналитики. В архитектурном плане применяются микросервисные подходы, контейнеризация и оркестрация для быстрой эластичности под нагрузкой. Основные принципы масштабирования:

- разделение на реальное время и бэктестинг: критические элементы скоринга и блокировок работают в низколатентном реальном времени, аналитические модели и ретроспективные расчеты выполняются в асинхронных конвейерах;

- использование брокеров сообщений и потоковой обработки для поддержки высокой пропускной способности событий;

- кэширование и локальные инстансы скорингового движка для сокращения времени отклика;

- горизонтальное масштабирование моделей ML с шардингом по сегментам клиентов или географии;

- гибкая оркестрация ретренингов и A/B тестов без влияния на продакшн.

В части поддержки мы предлагаем различные уровни SLA и оперативного сопровождения:

1. Базовый уровень: мониторинг 24/7, периодические обновления правил и патчей, окно восстановления в пределах рабочих часов.

2. Расширенный уровень: круглосуточная поддержка инцидентов, горячие патчи и приоритетный доступ к инженерам, регулярные обновления моделей и отчетность по производительности.

3. Корпоративный уровень: выделенный инженерный пул, SLA на восстановление услуги до нескольких минут, проактивный мониторинг дрейфов данных и регулярные учебные сессии для внутренних команд.

Конкретные метрики SLA включают доступность сервиса, время отклика скоринга, время восстановления после инцидента и время задержки обработки событий. Для финансовых клиентов мы рекомендуем минимальную доступность 99.9 и время отклика скоринга в миллисекундах для критичных операций.

Технически требуется подготовить инфраструктуру: трафиковая шина, резервные зоны и DR-планы. Для крупных проектов практикуется phased rollout и нагрузочное тестирование с эмуляцией пиков сезонности и маркетинговых активностей. Мы работаем по гибридной модели поддержки и предоставляем прозрачные SLA соглашения с метриками. Отправьте запрос КП Евгению Семеновичу для детализации SLA под конкретный проект. При заказе услуги под ключ скидка от 16 процентов